ثغرة أمنية في ويندوز تتيح تشغيل التطبيقات الخبيثة عن بعد بدون صلاحيات إدارية

اكتشفت ثغرة أمنية جديدة في نظام ويندوز تسمح للقراصنة بتشغيل أية برامج أو سكربتات عن بعد بدون الحاجة للحصول على صلاحيات إدارية عالية.

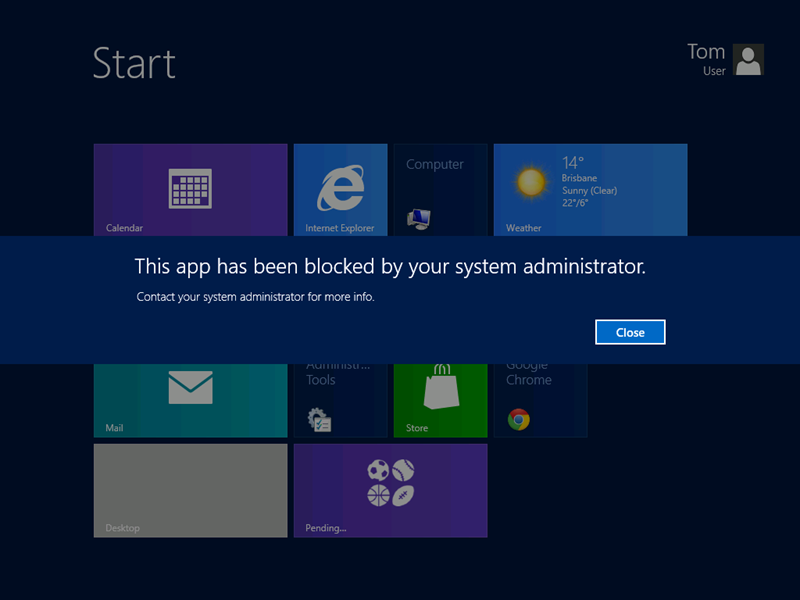

وتعمل الثغرة مع نظام ويندوز 7 وأحدث وتعرّض أجهزة الحواسيب للخطر حيث يمكن استغلالها لتشغيل تطبيقات خبيثة حتى لو كان المستخدم يعتمد على نظام قفل التطبيقات AppLocker ووضعها في القائمة السوداء. والخطر أن القراصنة لا يحتاجون لصلاحيات عالية لإستغلالها من خلال التعديل في برنامج Regsvr32.

يمكن القول أن هذه الثغرة تفيد أكثر القراصنة الراغبين في اختراق أجهزة الحواسيب في الشركات حيث يمكن لمدراء الشبكة ضبط ميزة قفل التطبيقات لوضع تطبيقات معينة في قائمة بيضاء مسموح بها وأخرى في القائمة السوداء التي يمنع تنفيذها وتشغيلها. وكانت هذه الميزة مفيدة جداً لحماية أجهزة الشركات التي عادة ما تستضيف بيانات حساسة بالتالي يخشى من إستغلال أحد البرامج ليعمل على التجسس وسرقتها.

آلية عمل الثغرة تفيد بأنك لو جعلت Regsvr32 يشير إلى ملف مستضاف على جهاز آخر عن بعد، يمكن له أن يدفع النظام إلى تشغيل الملف المطلوب حتى لو كان خبيثاً أو تجسسياً.

تعلم مايكروسوفت حالياً بهذه الثغرة ولم تطلق بعد تحديث أمني لها. لكن إن كنت مديراً للشبكة يمكنك تعطيل البرنامجين التنفيذيين Regsvr32.exe أو Regsvr64.exe حسب إصدار نظام التشغيل لديك من جدار الحماية في ويندوز كإجراء وقائي مبدئي ريثما ترسل مايكروسوفت حل أمني لها.